Nick Johnson, známý inženýr Ethereum Name Service (ENS), odhalil rafinovanou phishingovou kampaň, která využila slabé body v rámci páteřní sítě Googlu, konkrétně nedávno opravenou chybu OAuth.

Vedoucí vývojář ENS odhaluje chybu umožňující podvodníkům napodobit oficiální Google upozornění

Google Bez Ochrany: Inženýr ENS Sledoval Phishingový Útok

Podle Johnsonova svědectví začínal útok přesvědčivým e-mailem, který se tvářil jako oficiální upozornění od Googlu, upozorňující cíle na předvolání k poskytnutí dat o jejich účtech. Podepsán skutečným DKIM klíčem a pocházející z oficiálního domény bez odpovědi od Googlu, oznámení prošlo filtry Gmailu a uhnízdilo se mezi legitimními upozorněními.

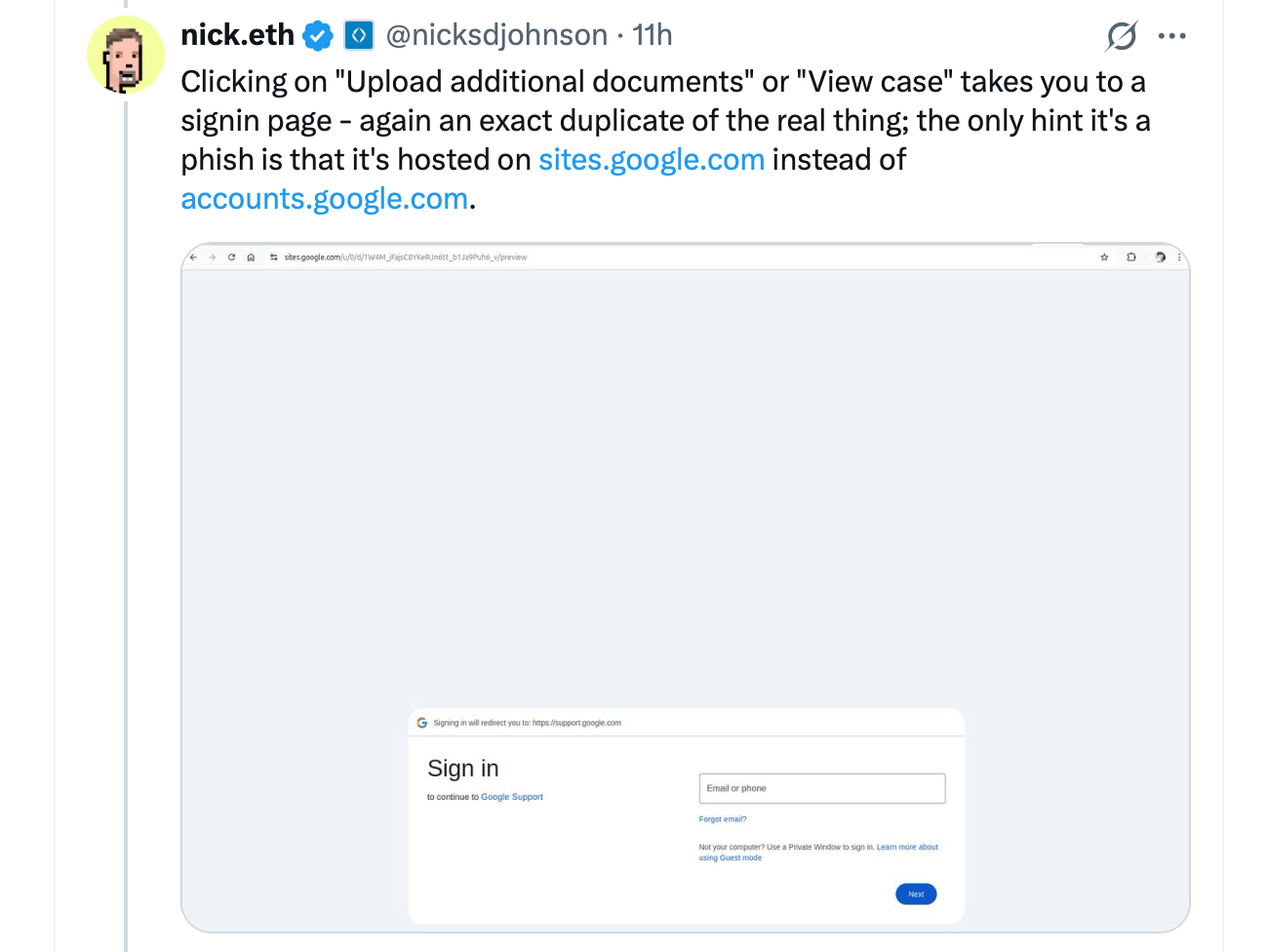

Johnson pozoroval, že jeho důvěryhodnost ještě zvýšilo hypertextové odkaz na sites.google.com vedoucí na falešný podporový portál, který zrcadlil přihlašovací stránku Googlu. Vývojář poznamenal, že lest využívala dvou slabin: tolerance Google Sites pro libovolné skripty, což útočníkům umožnilo vytvářet stránky pro sběr přihlašovacích údajů, a slabost OAuth.

Útočníci zaregistrovali novou doménu, otevřeli si účet Google a vytvořili aplikaci OAuth, jejíž název se shodoval s názvem phishingového e-mailu. Jakmile oběť udělila přístup, Google automaticky vygeneroval e-mail s bezpečnostním upozorněním – zcela podepsaný a legitimní – který útočníci následně přeposlali své kořisti.

Johnson kritizoval Google za to, že zpočátku označili chybu jako „fungující podle očekávání“, a tvrdil, že mezera představovala vážné nebezpečí. Zavádějící závislost falešného portálu na sites.google.com dále mátla uživatele, protože důvěryhodná doména maskovala nepřátelské úmysly. Slabiny v systému hlášení zneužívání Google Sites ještě prohlubovaly problém, zpomalovaly úsilí o zastavení.

Po zesílení veřejného tlaku se Google otočil a uznal problém. Johnson později potvrdil, že technologická firma plánuje opravit chybu OAuth. Tento případ osvětluje rostoucí rafinovanost phishingu, který využívá známé platformy k obcházení obrany.

Bezpečnostní odborníci volají po ostražitosti a vyzývají uživatele, aby zpochybňovali neočekávanou právní korespondenci a před zadáním přihlašovacích údajů dvakrát ověřovali adresy URL. Google dosud nevydal veřejné prohlášení o této chybě ani jejím harmonogramu opravy. Případ odhaluje širší boj proti phishingu, protože protivníci čím dál více zneužívají renomované služby.