অ্যানথ্রপিকের এখনও প্রকাশ না হওয়া Claude Mythos Preview স্বয়ংক্রিয়ভাবে প্রতিটি প্রধান অপারেটিং সিস্টেম ও ওয়েব ব্রাউজার জুড়ে হাজার হাজার উচ্চ-তীব্রতার জিরো-ডে দুর্বলতা শনাক্ত করেছে, যার ফলে কোম্পানিটি Project Glasswing চালু করেছে—এটি একটি প্রতিরক্ষামূলক সাইবারসিকিউরিটি জোট, যা এআই ব্যবহারের ক্রেডিট হিসেবে সর্বোচ্চ ১০ কোটি ডলার পর্যন্ত সহায়তা পাবে।

ক্লদ মিথোস প্রিভিউ: অ্যানথ্রপিকের অপ্রকাশিত এআই লিনাক্স এবং ওপেনবিএসডি-র এমন বাগ ভেঙে ফেলেছে যা মানুষ কয়েক দশক ধরে খুঁজে পায়নি

মূল বিষয়গুলো:

- অ্যানথ্রপিকের Claude Mythos Preview Cybergym-এ 83.1% স্কোর করেছে, এবং প্রতিটি প্রধান OS ও ব্রাউজার জুড়ে হাজার হাজার জিরো-ডে খুঁজে পেয়েছে।

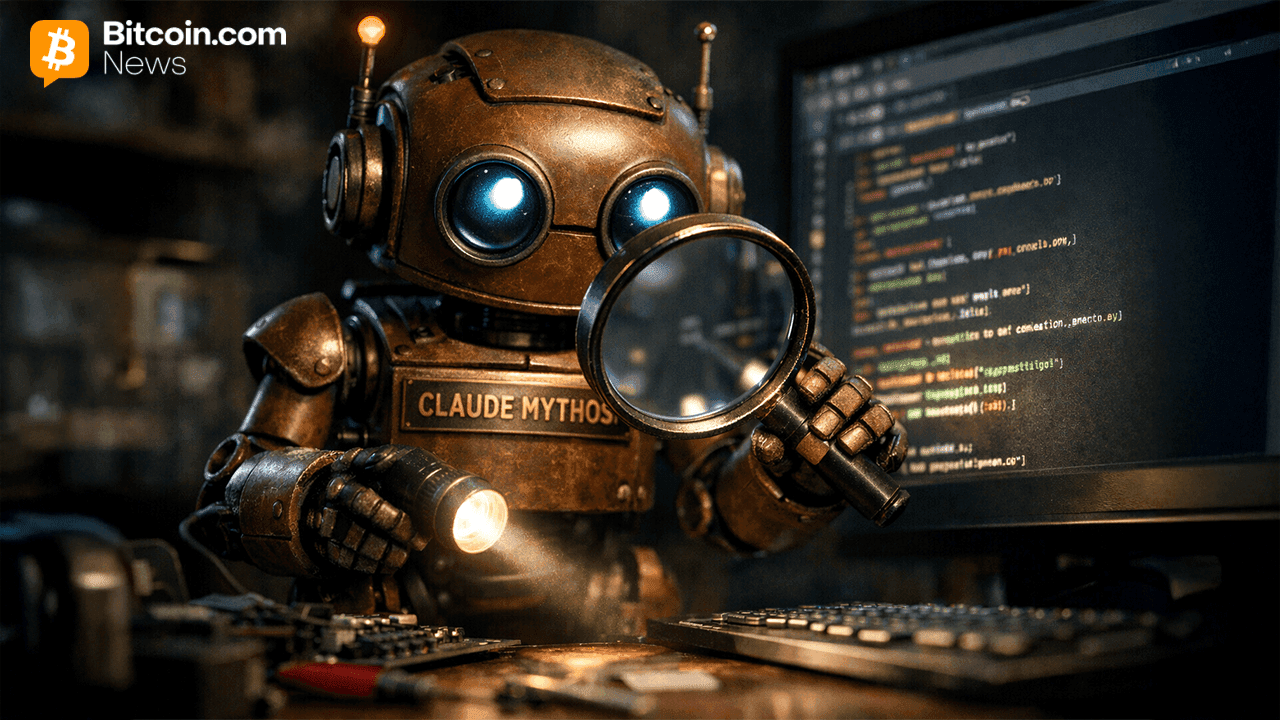

- Project Glasswing ৭ এপ্রিল, ২০২৬-এ চালু হয়েছে, ১১টি প্রতিষ্ঠাতা অংশীদার নিয়ে এবং প্রতিরক্ষাকারীদের জন্য সর্বোচ্চ ১০ কোটি ডলারের Mythos ব্যবহার ক্রেডিট সহ।

- ২৭ বছর পুরোনো একটি OpenBSD ত্রুটি এবং ১৬ বছর পুরোনো একটি FFmpeg বাগ—লক্ষ লক্ষ স্বয়ংক্রিয় পরীক্ষার পরেও টিকে ছিল—যা Mythos কয়েক ঘণ্টার মধ্যে খুঁজে পেয়েছে।

Claude Mythos AI Cybergym-এ ৮৩% স্কোর করেছে এবং প্রতিটি প্রধান ব্রাউজার ও OS জুড়ে গুরুতর ত্রুটি খুঁজে পেয়েছে

মডেলটি, যেটিকে Anthropic ফ্রন্টিয়ার এআই ইতিহাসে একক-মডেলের সক্ষমতায় সর্ববৃহৎ অগ্রগতি বলে বর্ণনা করেছে, প্রশিক্ষণ সম্পন্ন করে এবং ৭ এপ্রিল, ২০২৬-এ প্রকাশ্যে ঘোষণা করা হয়—যখন মার্চের শেষ দিকে একটি ভুলভাবে কনফিগার করা কনটেন্ট ম্যানেজমেন্ট সিস্টেমের মাধ্যমে অভ্যন্তরীণ তথ্য ফাঁস হয়, যা প্রায় ৩,০০০টি অভ্যন্তরীণ ফাইল উন্মুক্ত করে দেয়।

অ্যানথ্রপিক Claude Mythos Preview-কে জনসাধারণের জন্য বা তাদের সাধারণ API-এর মাধ্যমে প্রকাশ করছে না। মডেলটি প্রদর্শন করার পর যে এটি পূর্বে অজানা সফটওয়্যার ত্রুটি এমন গতি ও ব্যাপ্তিতে আবিষ্কার ও এক্সপ্লয়েট করতে পারে যা মানব বিশেষজ্ঞ ও পূর্ববর্তী এআই সিস্টেম—দুটিকেই ছাড়িয়ে যায়—কোম্পানিটি যাচাইকৃত অংশীদারদের একটি সীমিত দলের জন্য অ্যাক্সেস সীমাবদ্ধ করেছে।

সাইবারসিকিউরিটি বেঞ্চমার্কগুলোতে Mythos এবং Claude Opus 4.6-এর মধ্যে ব্যবধান উপেক্ষা করা কঠিন। Cybergym-এ Mythos 83.1% স্কোর করেছে, যেখানে Opus 4.6 পেয়েছে 66.6%; আর SWE-bench Verified-এ 93.9% বনাম 80.8%। SWE-bench Pro-এ এটি 77.8% পোস্ট করেছে, যেখানে 53.4%—অর্থাৎ ২৪ পয়েন্টের ব্যবধান। টুল ছাড়া Humanity’s Last Exam-এ এটি 56.8% অর্জন করেছে, যেখানে পূর্বসূরি মডেলটি পেয়েছে 40.0%।

এই বাগগুলো খুঁজে পেতে মডেলটির সাইবারসিকিউরিটি-নির্দিষ্ট প্রশিক্ষণের প্রয়োজন হয় না। এর উন্নতি এসেছে যুক্তিবোধ, বহু-ধাপ পরিকল্পনা, এবং স্বায়ত্তশাসিত এজেন্টিক আচরণে বিস্তৃত অগ্রগতির ফলে। একটি বিচ্ছিন্ন কনটেইনারে টার্গেট কোডবেস দেওয়া হলে, এটি সোর্স কোড পড়ে, মেমরি-সেফটি ত্রুটি নিয়ে অনুমান দাঁড় করায়, সফটওয়্যার কম্পাইল ও রান করে, Address Sanitizer-এর মতো ডিবাগার ব্যবহার করে, দুর্বলতার সম্ভাবনা অনুযায়ী ফাইলগুলো র্যাঙ্ক করে, এবং কার্যকর প্রুফ-অফ-কনসেপ্ট এক্সপ্লয়েটসহ যাচাইকৃত বাগ রিপোর্ট তৈরি করে।

এসব এক্সপ্লয়েট-এর কিছুতে প্রায় কোনো মানব নির্দেশনাই লাগেনি। Tomshardware.com রিপোর্ট করেছে যে ২৭ বছর পুরোনো OpenBSD TCP SACK দুর্বলতা—একটি সূক্ষ্ম integer overflow, যা আক্রমণকারীকে ক্ষতিকর প্যাকেট তৈরি করে যে কোনো সাড়া-দেওয়া হোস্টকে রিমোটলি ক্র্যাশ করতে দেয়—মোটামুটি ১,০০০টি রান-এর পর স্বয়ংক্রিয়ভাবে খুঁজে পাওয়া যায়, মোট খরচ ছিল ২০,০০০ ডলারেরও কম। ১৬ বছর পুরোনো FFmpeg H.264 বাগটি পাঁচ মিলিয়নের বেশি স্বয়ংক্রিয় টেস্ট এবং একাধিক অডিট টিকে গিয়েছিল, Mythos সেটিও ধরেছে।

ব্রাউজারের ফলাফলগুলো বিশেষ মনোযোগ কেড়েছে। Firefox 147 জাভাস্ক্রিপ্ট ইঞ্জিন টেস্টিংয়ে Mythos ১৮১টি পূর্ণ shell exploit এবং ২৯টি register-control কেস তৈরি করেছে। একই টেস্ট সেটে Claude Opus 4.6 মাত্র দুটি shell exploit তৈরি করেছে। মডেলটি কাজ করা Linux kernel privilege-escalation chain-ও তৈরি করেছে, সার্ভারে user থেকে root—১০০টি সাম্প্রতিক CVE থেকে ৪০টি এক্সপ্লয়েটযোগ্য প্রার্থী বাছাই করার পর এবং তার অর্ধেকেরও বেশি সফলভাবে এক্সপ্লয়েট করে।

মানব যাচাইকারীরা মডেলটির ১৯৮টি দুর্বলতা রিপোর্ট পর্যালোচনা করেছেন এবং ৮৯% ক্ষেত্রে এর তীব্রতা রেটিংয়ের সাথে একমত হয়েছেন; এক তীব্রতা-স্তরের মধ্যে ৯৮% ক্ষেত্রে সম্মতি ছিল।

Project Glasswing

শনাক্ত করা বাগগুলোর ১%-এরও কম এখন পর্যন্ত সম্পূর্ণভাবে প্যাচ করা হয়েছে। অ্যানথ্রপিক দায়িত্বশীল প্রকাশ (responsible disclosure) সমন্বয় করছে, প্যাচ না হওয়া ইস্যুগুলোর জন্য ক্রিপ্টোগ্রাফিক SHA-3 কমিটমেন্ট প্রকাশ করছে, এবং পূর্ণ বিবরণ প্রকাশের আগে ৯০-প্লাস-৪৫ দিনের টাইমলাইন অনুসরণ করছে। FreeBSD NFS সার্ভারের রিমোট কোড এক্সিকিউশন বাগ CVE-2026-4747—১৭ বছর পুরোনো, যা পূর্ণ আনঅথেনটিকেটেড root অ্যাক্সেস দেয়—প্রকাশ প্রক্রিয়ায় ইতিমধ্যেই নামকরা উদাহরণগুলোর মধ্যে রয়েছে।

মডেলটির সাথে একসাথে ঘোষণা করা Project Glasswing হলো অ্যানথ্রপিকের প্রচেষ্টা—এ ধরনের সক্ষমতাকে প্রতিরক্ষার দিকে পরিচালিত করা, একই ধরনের টুল ব্যাপকভাবে উপলব্ধ হওয়ার আগে। প্রতিষ্ঠাতা অংশীদারদের মধ্যে রয়েছে Amazon Web Services, Apple, Broadcom, Cisco, Crowdstrike, Google, JPMorganChase, Linux Foundation, Microsoft, Nvidia, এবং Palo Alto Networks। ৪০টিরও বেশি অতিরিক্ত গুরুত্বপূর্ণ সফটওয়্যার প্রতিষ্ঠানের জন্য অ্যাক্সেস সম্প্রসারণ করা হচ্ছে।

অ্যানথ্রপিক ওপেন-সোর্স নিরাপত্তা অনুদানে ৪ মিলিয়ন ডলার প্রতিশ্রুতিবদ্ধ করেছে: Linux Foundation-এর মাধ্যমে OpenSSF-এর অধীনে Alpha-Omega-তে ২.৫ মিলিয়ন ডলার, এবং Apache Software Foundation-এ ১.৫ মিলিয়ন ডলার।

অ্যানথ্রপিক পেন্টাগন বিরোধের মধ্যে এফইসি-তে অ্যানথ্রোপ্যাক নিবন্ধন করেছে

Anthropic ৩ এপ্রিল, ২০২৬ তারিখে FEC-এর কাছে AnthroPAC দাখিল করেছে, এআই-কেন্দ্রিক মধ্যবর্তী নির্বাচনের আগে তাদের প্রথম কর্মী-অর্থায়িত PAC গঠন করে। read more.

এখনই পড়ুন

অ্যানথ্রপিক পেন্টাগন বিরোধের মধ্যে এফইসি-তে অ্যানথ্রোপ্যাক নিবন্ধন করেছে

Anthropic ৩ এপ্রিল, ২০২৬ তারিখে FEC-এর কাছে AnthroPAC দাখিল করেছে, এআই-কেন্দ্রিক মধ্যবর্তী নির্বাচনের আগে তাদের প্রথম কর্মী-অর্থায়িত PAC গঠন করে। read more.

এখনই পড়ুন

অ্যানথ্রপিক পেন্টাগন বিরোধের মধ্যে এফইসি-তে অ্যানথ্রোপ্যাক নিবন্ধন করেছে

এখনই পড়ুনAnthropic ৩ এপ্রিল, ২০২৬ তারিখে FEC-এর কাছে AnthroPAC দাখিল করেছে, এআই-কেন্দ্রিক মধ্যবর্তী নির্বাচনের আগে তাদের প্রথম কর্মী-অর্থায়িত PAC গঠন করে। read more.

কোম্পানিটি স্বীকার করেছে যে Mythos-এর মতো AI টুল দুর্বলতা খোঁজা ও এক্সপ্লয়েট করার বাধা কমিয়ে দেয়, এবং নিকটমেয়াদে রাষ্ট্র-সমর্থিত পক্ষ, চীন, ইরান, উত্তর কোরিয়া, এবং রাশিয়া—এবং যদি অনুরূপ সক্ষমতা নিয়ন্ত্রণ ছাড়াই ছড়িয়ে পড়ে তাহলে অপরাধী গোষ্ঠীগুলোর দিক থেকেও—ঝুঁকির কথা উল্লেখ করেছে। তারা প্রতিরক্ষাকারীরা প্রযুক্তিটি সম্পূর্ণভাবে একীভূত করার আগে একটি রূপান্তরকালীন অস্থিরতার সময়কাল বর্ণনা করেছে।

অ্যানথ্রপিক জানিয়েছে যে আসন্ন Claude Opus রিলিজগুলোতে বিপজ্জনক সাইবারসিকিউরিটি আউটপুট শনাক্ত ও ব্লক করার জন্য সুরক্ষা ব্যবস্থা অন্তর্ভুক্ত থাকবে, এবং যাচাইকৃত নিরাপত্তা পেশাজীবীদের জন্য একটি Cyber Verification Program চালু করার পরিকল্পনা রয়েছে। অংশীদারদের আবিষ্কার ও প্যাচ করা দুর্বলতা নিয়ে একটি পাবলিক রিপোর্ট ৯০ দিনের মধ্যে প্রত্যাশিত।