تدعي أحدث أبحاث جوجل في مجال الحوسبة الكمومية أنها ستقلل بشكل كبير من الموارد اللازمة لفك تشفير أنظمة التشفير على غرار البيتكوين، مما يجعل موعد الانتقال المحدد بعام 2029 في متناول اليد.

تطورات جوجل في مجال الحوسبة الكمومية تسلط الضوء على الجدل الدائر حول أمن البيتكوين

جوجل تحدد عام 2029 موعدًا نهائيًا مع تزايد وضوح المخاطر الكمومية على أمن العملات المشفرة

تشير ورقة بحثية جديدة صادرة عن Google Quantum AI إلى أن فك تشفير المنحنى الإهليلجي، الذي يشكل العمود الفقري لعملات البيتكوين والإيثريوم ومعظم سلاسل الكتل، قد يتطلب موارد كمومية أقل بكثير مما كان يعتقد سابقًا، مما يثير حالة من الاستعجال في صناعة التشفير.

يقدم التقرير، الذي صدر في 30-31 مارس 2026، تفاصيل حول التطبيقات المُحسّنة لخوارزمية شور التي تستهدف مشكلة اللوغاريتم المنفصل للمنحنى الإهليلجي (ECDLP) المستخدمة في توقيعات secp256k1. ويؤمن هذا المنحنى معاملات البيتكوين ومفاتيح المحافظ، مما يجعله هدفًا رئيسيًا في أي سيناريو هجوم كمومي مستقبلي.

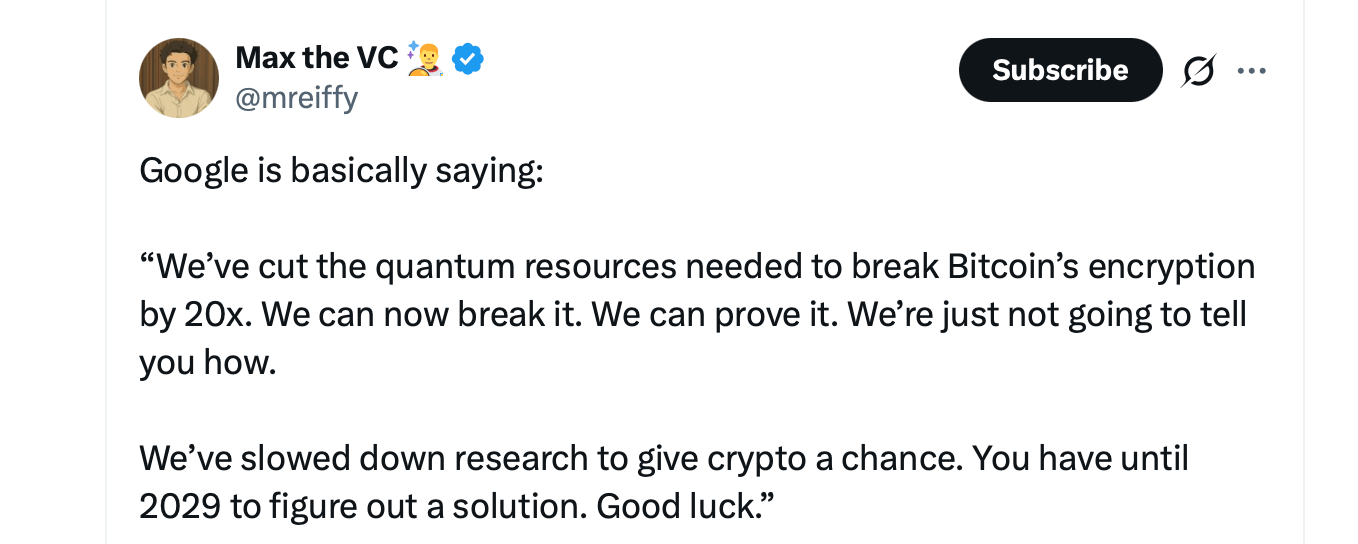

يقدر الباحثون أن نظامًا كموميًا متقدمًا بما فيه الكفاية يمكنه تنفيذ الهجوم باستخدام أقل من 500,000 كيوبت مادي، وهو انخفاض بنحو 20 ضعفًا عن التوقعات السابقة التي امتدت إلى الملايين. ينبع هذا التحسن من تحسينات على مستوى الدوائر وافتراضات تصحيح أخطاء أكثر كفاءة تتماشى مع نماذج الأجهزة فائقة التوصيل الحديثة.

من الناحية العملية، تحدد ورقة Google مسارين: تصميم منخفض الكيوبتات يستخدم أقل من 1,200 كيوبت منطقي، ونسخة منخفضة البوابات تتطلب حوالي 1,450 كيوبت منطقي. كلاهما يقلل بشكل كبير من العبء الحسابي، مما يحول النقاش من النظري إلى المعقول خلال العقد المقبل.

السيناريو الأكثر جذبًا للانتباه يتضمن اعتراض المعاملات في الوقت الفعلي. في ظل الظروف المثالية، يمكن لـ "كمبيوتر كمي ذي صلة بالتشفير" استخلاص مفتاح خاص من معاملة مبثوثة في حوالي تسع دقائق. وبالنظر إلى متوسط فاصل زمني بين كتل البيتكوين البالغ 10 دقائق، يقدر المؤلفون أن هناك احتمالًا بنسبة 41% لنجاح اختطاف معاملة قبل تأكيدها.

هذا ليس اختراقًا مضمونًا، لكنه كافٍ لإثارة قلق المطورين.

هناك خطر ثانٍ أكثر هدوءًا يكمن في التعرض على المدى الطويل. يمكن اختراق المحافظ ذات المفاتيح المكشوفة للجمهور، بما في ذلك العناوين المعاد استخدامها والتنسيقات القديمة مثل الدفع إلى المفتاح العام، دون أي قيود زمنية. تقدر الورقة أن حوالي 6.9 مليون بيتكوين، أو حوالي 32٪ من إجمالي العرض، تندرج ضمن هذه الفئة.

يضيف Taproot، الذي تم تقديمه لتحسين الخصوصية والكفاءة، لمسة جديدة. في حين أنه يبسط المعاملات، فإن مسارات إنفاق معينة تكشف المفاتيح العامة بشكل أكثر مباشرة، مما يزيد من التعرض في نموذج الهجوم "عند السكون". يشير التقرير إلى مقترحات مثل BIP-360 كإجراءات تخفيف محتملة.

والأهم من ذلك، أن إثبات العمل (PoW) يظل سليماً. لا توفر الخوارزميات الكمومية مثل خوارزمية Grover سوى تسريع تربيعي مقابل التجزئة، وهو ما لا يهدد نموذج أمان البيتكوين بنفس الطريقة.

يواجه الإيثيريوم سطح هجوم أوسع. تدخل في اللعبة الحسابات المملوكة خارجياً، ومفاتيح المصادقة، وعناصر التشفير الأولية مثل توقيعات BLS. تشير الورقة البحثية إلى أن عشرات الملايين من الإيثر موجودة في تكوينات قد تكون عرضة للخطر، اعتمادًا على الجداول الزمنية المستقبلية.

هذا الجدول الزمني هو المكان الذي تصبح فيه الأمور مثيرة للاهتمام.

تربط رسالة Google الأوسع نطاقًا البحث بهدف عام 2029 لترحيل أنظمتها الخاصة إلى التشفير ما بعد الكمومي. المعنى واضح: إذا كانت شركة تعمل في طليعة الأجهزة الكمومية تحدد هذا الموعد النهائي داخليًا، فإنها تتوقع إحراز تقدم ملموس قبل ذلك بكثير.

ومع ذلك، لا توجد اليوم آلة كمومية قادرة على تنفيذ هذه الهجمات. تظل الأنظمة الحالية صاخبة وأقل بكثير من الحجم المطلوب. الفجوة بين الأجهزة المختبرية والآلات المتسامحة مع الأخطاء التي تحتوي على مئات الآلاف من الكيوبتات كبيرة.

يستجيب مطورو التشفير وفقًا للأنماط المألوفة: ببطء، وبمنهجية، وأحيانًا بعناد.

قضت إيثريوم سنوات في التحضير للتحديثات المقاومة للكم، مع تحديد معالم خارطة الطريق بالفعل نحو نهاية العقد. تمنحها تجريد الحساب ومرونة التوقيع ميزة في تبديل العناصر التشفيرية الأولية.

مسار البيتكوين أكثر تروياً. تعد مقترحات مثل BIP-360 وشبكات الاختبار التجريبية خطوات مبكرة، لكن الترحيل الكامل سيتطلب على الأرجح تحديثاً كبيراً للتوافق. يشير التاريخ إلى أنه يمكن القيام بذلك، ولكن ليس بسرعة.

مزيج من الإلحاح والتشكيك

خارج دوائر التطوير الأساسية، كانت ردود فعل السوق هادئة بشكل ملحوظ. تُظهر المناقشات على وسائل التواصل الاجتماعي مزيجًا من التحليل الفني والتشكك والتخطيط طويل الأجل بدلاً من البيع بدافع الذعر. هناك رأي محدد مفاده أن خطر الحوسبة الكمومية حقيقي، ولكنه ليس فوريًا. بينما يختلف آخرون مع هذا الرأي تمامًا.

"أطلقت Google إنذار الحوسبة الكمومية"، كتب مشروع إيليفن (Project Eleven)، وهو منظمة أبحاث في مجال الحوسبة الكمومية، على X. وتدفع المنظمة منذ فترة طويلة باتجاه وضع ضمانات ضد الحوسبة الكمومية.

اتخذ تشانغبينغ زهاو، الرئيس السابق لشركة Binance والمعروف على نطاق واسع باسم CZ، نبرة أكثر هدوءًا على X، متجاهلًا الذعر مع الاعتراف بالاحتكاكات المرتقبة. "رأيت بعض الأشخاص يذعرون أو يسألون عن تأثير الحوسبة الكمومية على العملات المشفرة. على مستوى عالٍ، كل ما يتعين على العملات المشفرة فعله هو الترقية إلى خوارزميات مقاومة للكم (ما بعد الكم). لذا، لا داعي للذعر"، قال، قبل أن يضيف أن التنفيذ لن يكون بالأمر الهين في الأنظمة اللامركزية.

من وجهة نظر الباحث في إيثريوم جاستن دريك، يمثل هذا اللحظة نقطة تحول واضحة بدلاً من مجرد قلق بعيد. "اليوم هو يوم تاريخي للحوسبة الكمومية والتشفير"، كتب، مضيفاً أن "النتائج مذهلة" مع تراكم التحسينات على خوارزمية شور عبر الطبقات.

وكشف دريك أن ثقته في حدوث حدث كمومي قد ارتفعت، مشيرًا إلى أن "هناك احتمال بنسبة 10٪ على الأقل بأن يتمكن الكمبيوتر الكمومي بحلول عام 2032 من استعادة مفتاح خاص secp256k1 ECDSA"، وشدد على أن "الآن هو بلا شك الوقت المناسب لبدء الاستعداد".

في مذكرة تمت مشاركتها مع Bitcoin.com News، صوّر محللو Bitfinex هذه المسألة على أنها مشكلة هندسية يمكن التحكم فيها بدلاً من انهيار وشيك. وقالوا: "تمثل الحوسبة الكمومية تحديًا هندسيًا حقيقيًا لصناعة العملات المشفرة، لكنها بعيدة كل البعد عن كونها تهديدًا وجوديًا في شكلها الحالي"، مشيرين إلى أن حدود التشفير مفهومة منذ فترة طويلة.

وأضاف محللو Bitfinex أن "الصناعة تتحرك بالفعل"، مشيرين إلى معايير NIST لعام 2024 والأعمال الجارية مثل BIP-360، مع التأكيد على أن "الطريق من الضعف النظري إلى الاستغلال العملي طويل للغاية".

يشرح كيفن أوليري كيف تستجيب المؤسسات للانهيار الوحشي لبيتكوين والتهديد الكمي

شارك كيفن أوليري رؤى حول كيفية دفع تصحيح بنسبة 50% في البيتكوين المؤسسات إلى إعادة معايرة انكشافها على العملات المشفرة، وتدوير رأس المال بعد انخفاض حاد read more.

اقرأ الآن

يشرح كيفن أوليري كيف تستجيب المؤسسات للانهيار الوحشي لبيتكوين والتهديد الكمي

شارك كيفن أوليري رؤى حول كيفية دفع تصحيح بنسبة 50% في البيتكوين المؤسسات إلى إعادة معايرة انكشافها على العملات المشفرة، وتدوير رأس المال بعد انخفاض حاد read more.

اقرأ الآن

يشرح كيفن أوليري كيف تستجيب المؤسسات للانهيار الوحشي لبيتكوين والتهديد الكمي

اقرأ الآنشارك كيفن أوليري رؤى حول كيفية دفع تصحيح بنسبة 50% في البيتكوين المؤسسات إلى إعادة معايرة انكشافها على العملات المشفرة، وتدوير رأس المال بعد انخفاض حاد read more.

يعتقد الكثيرون أن الكتاب الأبيض ليس مذكرة تنذر بنهاية العالم. إنه دفعة متعمدة للبدء في الاستعداد قبل أن يصبح الاستعداد أمراً ملحاً. عندما تنتقل الجداول الزمنية من "يوماً ما" إلى "خلال عقد من الزمن"، يتعين حتى على أكثر الأنظمة صبراً أن تبدأ في التحرك.

الأسئلة الشائعة 🔎

- ماذا كشفت أبحاث Google الكمومية عن أمان البيتكوين؟

أظهرت أن الهجمات الكمومية على تشفير البيتكوين قد تتطلب موارد أقل بكثير مما كان متوقعًا سابقًا. - هل يمكن لأجهزة الكمبيوتر الكمومية اختراق البيتكوين اليوم؟

لا، فالأنظمة الكمومية الحالية ليست متطورة بما يكفي لتنفيذ هذه الهجمات عمليًا. - ما مقدار البيتكوين المعرضة لمخاطر الكم؟

قد يكون حوالي 6.9 مليون بيتكوين عرضة للخطر بسبب المفاتيح العامة المكشوفة. - ما الذي تفعله صناعة العملات المشفرة للاستعداد؟

يستكشف المطورون التشفير ما بعد الكم وترقيات البروتوكولات لتأمين الشبكات قبل أن تتجسد التهديدات الكمومية.