نشر باحث في مجال البيتكوين ومسؤول تنفيذي في شركة Starkware هذا الأسبوع مخططًا عمليًا يجعل معاملات البيتكوين الجديدة آمنة من التهديدات الكمومية اعتبارًا من اليوم، وذلك باستخدام القواعد الموجودة في البروتوكول منذ سنوات فقط.

لا حاجة إلى تغييرات في الإجماع: رئيس قسم المنتجات في Starkware يبني معاملات بيتكوين آمنة من الناحية الكمومية استنادًا إلى القواعد الحالية

النقاط الرئيسية:

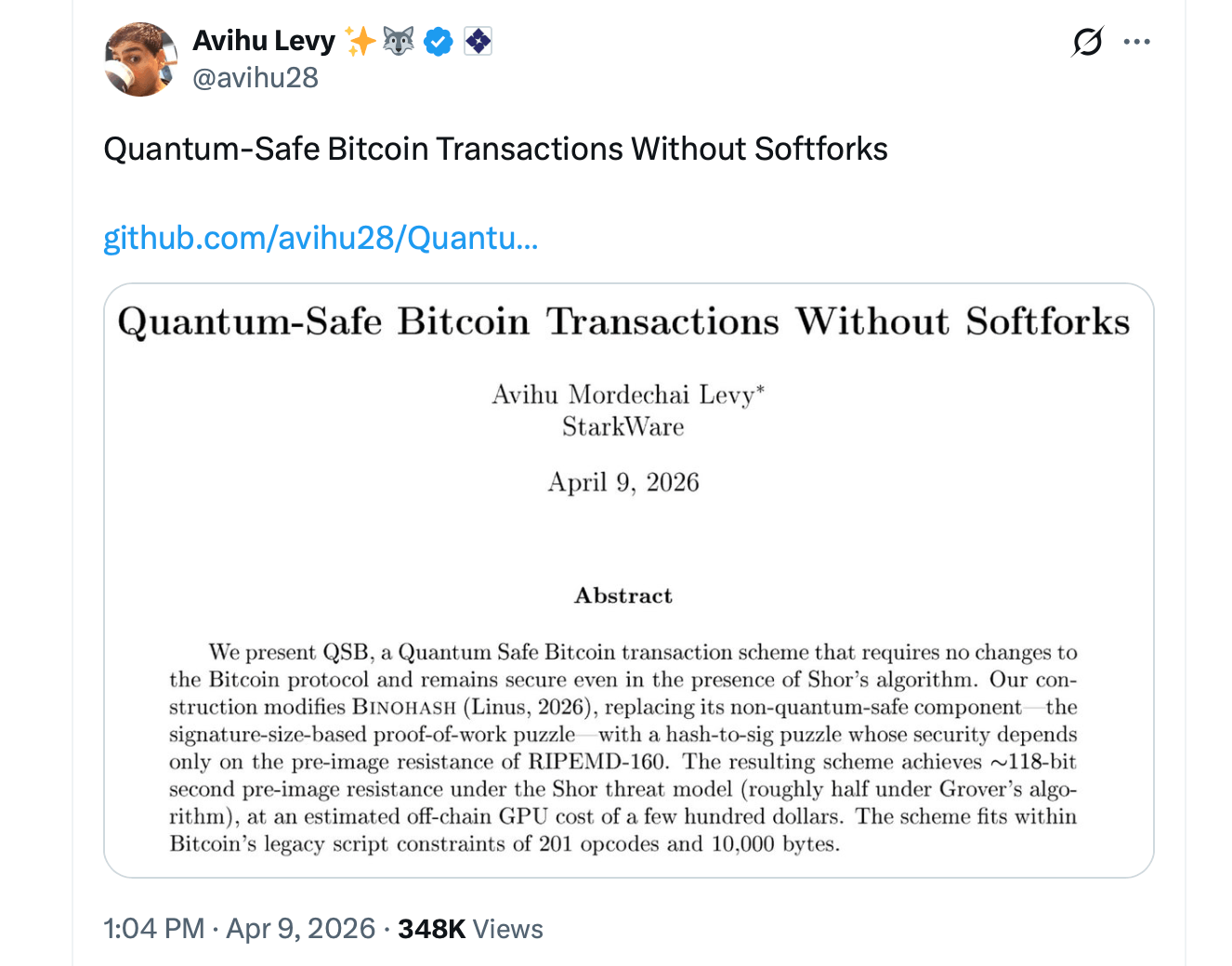

- نشر Avihu Levy، رئيس قسم المنتجات في Starkware، مخطط QSB في 9 أبريل 2026، مما يتيح إجراء معاملات بيتكوين آمنة من الهجمات الكمومية دون أي تغييرات في البروتوكول.

- تكلف خطة ليفي ما بين 75 إلى 150 دولارًا من حوسبة GPU لكل معاملة وتحقق مقاومة ما قبل الصورة بحوالي 118 بت ضد الهجمات الكمومية.

- يعد QSB أول مخطط معروف لتأمين معاملات البيتكوين الحية ضد خوارزمية شور باستخدام قواعد Script القديمة الموجودة في البيتكوين فقط.

كيف قام أحد المسؤولين التنفيذيين في Starkware بدمج مقاومة الكم في البيتكوين دون المساس بالبروتوكول

أصدر أفيهو ليفي، رئيس قسم المنتجات في Starkware والمؤلف المشارك لـ BIP-360، ورقة بحثية كاملة وتنفيذًا مفتوح المصدر في 9 أبريل 2026. يُطلق على هذا النظام اسم Quantum Safe Bitcoin، أو QSB. ولا يتطلب أي تفرع برمجي، ولا تنسيقًا مجتمعيًا، ولا رموز تشغيل جديدة. وهو يعمل بالكامل ضمن قيود البرنامج النصي القديم الحالي للبيتكوين المكونة من 201 رمز تشغيل و10,000 بايت.

التهديد الذي يعالجه QSB محدد. نظام التوقيع الأساسي لبيتكوين، ECDSA على المنحنى الإهليلجي secp256k1، قابل للاختراق تمامًا بواسطة خوارزمية شور على جهاز كمبيوتر كمي قوي بما يكفي. يمكن للمهاجم الذي يمتلك هذه القدرة استعادة المفاتيح الخاصة من أي مفتاح عام مكشوف، وتزوير التوقيعات، وإعادة توجيه الأموال. تكون مخرجات P2PK والعناوين القديمة ومسارات إنفاق المفاتيح Taproot معرضة للخطر في اللحظة التي يظهر فيها مفتاح عام على السلسلة.

يقطع نظام ليفي هذه التبعية على مستوى المعاملة. بدلاً من الاعتماد على صعوبة المنحنى الإهليلجي، يبني QSB الأمان على مقاومة الصورة الأولية لـ RIPEMD-160، وهي دالة تجزئة لا يمكن لأجهزة الكمبيوتر الكمومية مهاجمتها إلا باستخدام خوارزمية غروفر، التي توفر تسريعًا تربيعيًا بدلاً من اختراق كامل. يحتفظ التجزئة ذات 160 بت بحوالي 80 بت من مقاومة الصورة المسبقة ضد خصم كمومي، مما يترك هامشًا مريحًا.

يعدل هذا البناء مخططًا سابقًا يسمى Binohash، طوره روبن لينوس، ويصلح مشكلتين جعلتا Binohash غير آمن ضد الهجوم الكمومي. كانت المشكلة الأولى عبارة عن لغز إثبات العمل (PoW) بحجم التوقيع الذي يعتمد على العثور على قيم r صغيرة للمنحنى الإهليليجي، وهو أمر يمكن لخوارزمية شور كسره بسهولة. أما المشكلة الثانية فكانت ثغرة أمنية غير محلولة في علامة sighash قد تسمح للمهاجم بإعادة استخدام توقيع لغز صالح عبر معاملات مختلفة.

استبدال لغز حجم التوقيع

يستبدل QSB لغز حجم التوقيع بما يسميه ليفي لغز التجزئة إلى التوقيع. يقوم المنفق بالتكرار عبر معلمات المعاملة حتى ينتج تجزئة RIPEMD-160 لمفتاح عام مشتق من المعاملة توقيع ECDSA صالح مشفر بـ DER. يحدث هذا الحدث باحتمال يبلغ تقريبًا 1 من 70 تريليون. نظرًا لأن اللغز يستخدم علامة SIGHASH_ALL مبرمجة بشكل ثابت، يتم القضاء على ثغرة sighash كأثر جانبي.

ثم يقوم المنفق بتشغيل جولتين من التلخيص باستخدام بنية توقيع لامبورت على غرار HORS، واختيار مجموعات فرعية من التوقيعات الوهمية التي تغير sighash المعاملة عبر آلية Script قديمة تسمى FindAndDelete. تنتج كل مجموعة فرعية ناتج تجزئة مختلف. تصبح المجموعة الفرعية التي تنتج توقيعًا صالحًا مشفرًا بـ DER هي التلخيص لتلك الجولة. ويكمل الكشف عن الصور المسبقة المقابلة في الشاهد عملية الإنفاق الآمنة من الناحية الكمومية.

التكوين الموصى به، الذي يسميه ليفي Config A، يتناسب مع حد 201 رمز تشغيل ويحقق مقاومة للصور الأولية تبلغ حوالي 118 بت ومقاومة للتصادم تبلغ 78 بت. يواجه المهاجم الكمومي الذي يشغل خوارزمية غروفر ضد هذا التكوين عملاً يبلغ تقريبًا 2 أس 69 لإجراء هجوم ثانٍ على الصورة الأولية. لا توفر خوارزمية شور أي ميزة على الإطلاق، حيث لم يتبق أي افتراضات للمنحنى الإهليليجي يمكن كسرها.

تتراوح تكلفة الحساب خارج السلسلة بين 75 و150 دولارًا من وقت وحدة معالجة الرسومات (GPU) السحابية لكل معاملة بالأسعار الفورية الحالية. العمل متوازي بشكل مذهل ويتم إكماله في غضون ساعات عبر وحدات معالجة رسومات متعددة في الاختبارات الأولية. تتعامل مزرعة وحدات معالجة الرسومات (GPU) فقط مع الحسابات العامة، بما في ذلك استعادة المفاتيح والتجزئة. ولا تغادر الصور الأولية الخاصة لـ HORS أبدًا الجهاز الآمن للمنفق.

هناك قيود حقيقية. تعتبر معاملات QSB صالحة من حيث التوافق ولكنها غير قياسية، وتتجاوز سياسات الترحيل الافتراضية. وهي تتطلب الإرسال المباشر إلى تجمع تعدين يقبل المعاملات غير القياسية، مثل خدمة Slipstream من Marathon. ولا يغطي هذا المخطط قنوات شبكة Lightning Network حتى الآن. لا يزال التجميع والبث الكاملان على السلسلة قيد الانتظار في التنفيذ مفتوح المصدر. يصف ليفي المخطط بأنه إجراء أخير، وليس بديلاً عامًا لاستخدام البيتكوين القياسي.

أيد إيلي بن ساسون، المؤسس المشارك لشركة Starkware، العمل علنًا، مشيرًا إلى أن البيتكوين يمكن أن يكون آمنًا من الكم على الفور. وقال:

"هذا أمر ضخم. البيتكوين آمنة من التهديدات الكمومية اليوم. حتى لو ظهر حاسوب كمومي، قادر على كسر التوقيعات التقليدية للبيتكوين، فإنه يظهر طريقة عملية لإنشاء معاملات بيتكوين آمنة. دون أي تغيير في بروتوكول البيتكوين!"

شارك ليفي الورقة البحثية والمستودع على X ونسب الفضل إلى روبن لينوس في العمل التأسيسي على Binohash وفي تصحيح رئيسي شكل التوازن النهائي بين التكلفة والأمان. كان المجتمع سعيدًا جدًا بالورقة البحثية حيث تمت مشاركتها على نطاق واسع على وسائل التواصل الاجتماعي. كتب إريك وول، خبير Taproot، على X:

"تضم Starkware بعضًا من أفضل المخترقين على هذا الكوكب. من الرائع رؤية المخترقين يستخدمون قدراتهم في الخير."

الورقة الكاملة، ورمز CUDA المعجل بواسطة GPU، وخط أنابيب Python، ونصوص Bitcoin الكاملة متاحة في مستودع GitHub الخاص بليفي. تأتي هذه الأخبار في أعقاب النموذج الأولي الأخير الذي يهدف إلى تأمين محافظ البيتكوين من المخاطر الكمومية. تم إنشاء هذا النموذج الأولي المحدد بواسطة أولوالوا أوسونتكون، كبير مسؤولي التكنولوجيا في Lightning Labs.

ماذا يعني هذا لحاملي البيتكوين العاديين

بالنسبة لحاملي البيتكوين (BTC) العاديين، فإن النقطة العملية واضحة. لا يوجد اليوم أي كمبيوتر كمومي قادر على كسر تشفير البيتكوين، ويقدر معظم الباحثين أن هذا التهديد لن يظهر قبل ثلاث سنوات إلى عقد من الزمن على الأقل. لكن العد التنازلي يبدأ لحظة ظهور مفتاح عام على السلسلة، وهو ما يحدث في كل مرة ينفق فيها المستخدم من عنوان ما.

البيتكوين الموجودة في محفظة لم تقم أبدًا بإجراء معاملة صادرة تكون أقل عرضة للخطر. أما البيتكوين الموجودة في عنوان أعيد استخدامه أو تم الإنفاق منه بالفعل فهي قصة مختلفة. عندما تصل الحوسبة الكمومية إلى الحد الأدنى، تصبح تلك المفاتيح العامة المعرضة للخطر أهدافًا. إن نقل الأموال قبل إغلاق تلك النافذة أكثر أهمية من نقلها بعد ذلك.

'حدث شيء ما:' مطور يحذر من أن الحوسبة الكمومية قد تكسر البيتكوين في غضون ثلاث سنوات

هانتر بيست، مؤلف BIP 360، حذر من التطورات في مجال الحوسبة الكمومية التي قد تعرض البيتكوين للخطر. read more.

اقرأ الآن

'حدث شيء ما:' مطور يحذر من أن الحوسبة الكمومية قد تكسر البيتكوين في غضون ثلاث سنوات

هانتر بيست، مؤلف BIP 360، حذر من التطورات في مجال الحوسبة الكمومية التي قد تعرض البيتكوين للخطر. read more.

اقرأ الآن

'حدث شيء ما:' مطور يحذر من أن الحوسبة الكمومية قد تكسر البيتكوين في غضون ثلاث سنوات

اقرأ الآنهانتر بيست، مؤلف BIP 360، حذر من التطورات في مجال الحوسبة الكمومية التي قد تعرض البيتكوين للخطر. read more.

لا يتم تضمين QSB حتى الآن في أي محفظة للمستهلكين. لا يمكن للمستخدمين اليوم فتح محفظة قياسية وتفعيل إعداد آمن من الحوسبة الكمومية. ما قدمه ليفي هو الدليل التشفيري على وجود المسار، الذي تم بناؤه من القواعد الموجودة بالفعل داخل البيتكوين، بتكلفة تقارب سعر تذكرة طيران في حساب GPU.

العمل المتبقي هو الهندسة والتبني والوقت. بالنسبة لشخص يمتلك BTC، فإن الإجراء المطلوب بسيط: ترقب الدعم ما بعد الكم من مزود محفظتك، وتجنب إعادة استخدام العناوين، ونقل الأموال إلى عنوان آمن من الحوسبة الكمومية عندما يصبح هذا الخيار متاحًا في البرامج السائدة. يتم حاليًا بناء الأدوات اللازمة لحماية البيتكوين.