نيك جونسون، مهندس خدمات أسماء إيثريوم (ENS) المعروف، كشف عن حملة تصيد احتيالي ماكرة استهدفت نقاط الضعف في العمود الفقري لجوجل، ولا سيما عيب في OAuth تم تصحيحه مؤخراً.

كشف مطور ENS الرئيسي عن خلل يسمح للمحتالين بمحاكاة التنبيهات الرسمية من Google

إهمال جوجل: مهندس ENS يتتبع استغلال التصيد

ووفقاً لشهادة جونسون التفصيلية، بدأت الحيلة برسالة بريد إلكتروني مقنعة، تبدو وكأنها مرسلة من تنبيه رسمي لجوجل، تنبه الأهداف إلى أمر استدعاء يطلب بيانات حسابهم. وقد وقعت باستخدام مفتاح DKIM حقيقي ومن الأصل من نطاق no-reply الرسمي لجوجل، مما سمح للرسالة بالمرور من خلال فلاتر جيميل والاستقرار بين التنبيهات الشرعية.

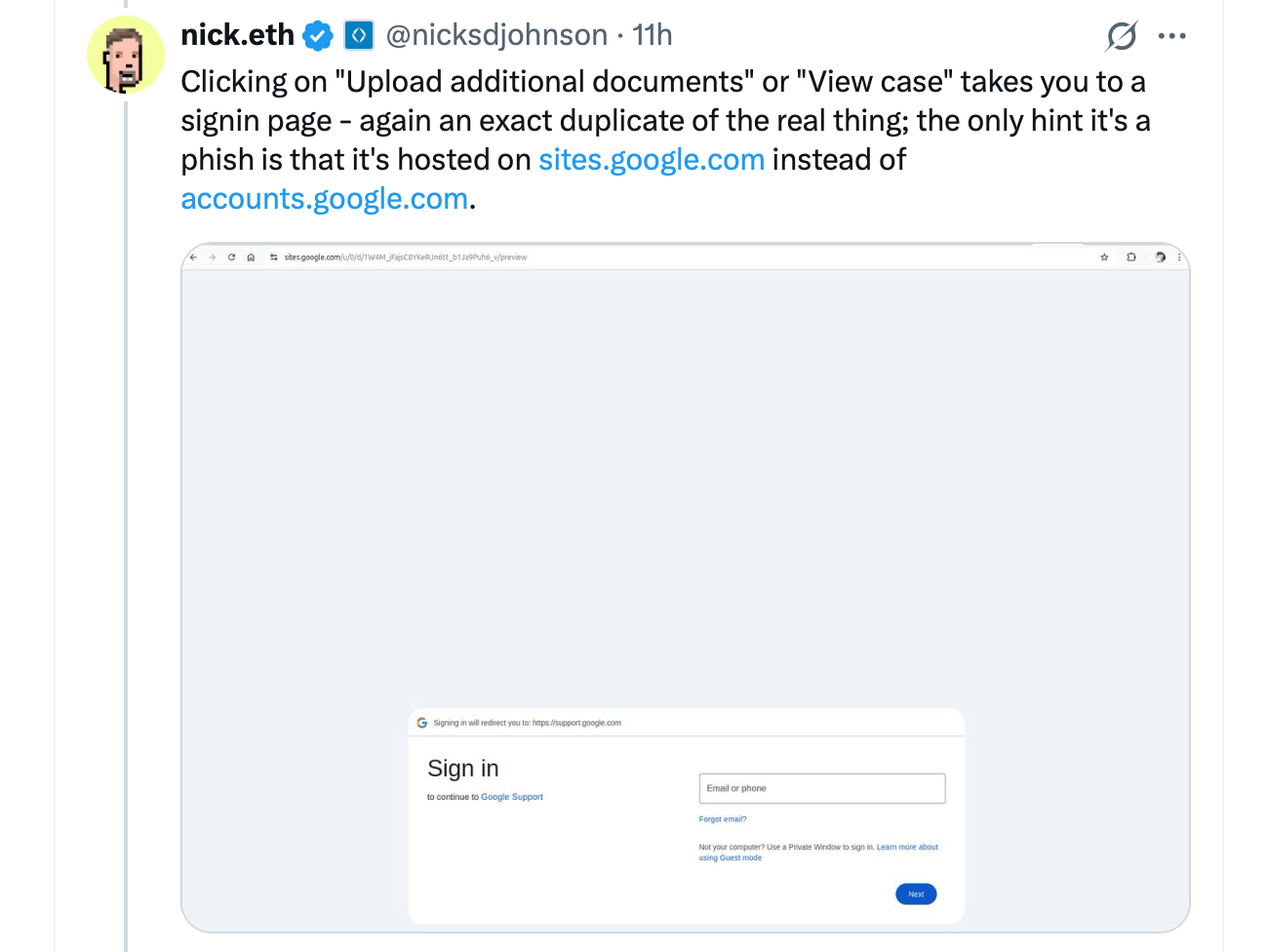

لاحظ جونسون أن مصداقيتها ازدادت من خلال رابط sites.google.com الذي يؤدي إلى بوابة دعم مزيفة تحاكي صفحة تسجيل الدخول لجوجل. وأشار المطور إلى أن الخدعة اعتمدت على شقين: تساهل Google Sites مع سكربتات عشوائية، مما سمح للمجرمين بصناعة صفحات لجمع بيانات الاعتماد، وضعف OAuth.

قام المهاجمون بتسجيل نطاق جديد، وفتح حساب جوجل، وبناء تطبيق OAuth يحمل نفس اسم البريد الإلكتروني الاحتيالي. وبمجرد أن يمنح الضحية الوصول، يقوم جوجل تلقائيًا بإنشاء بريد إلكتروني لتنبيه الأمان – موقع بالكامل وشرعي – يقوم المهاجمون بعد ذلك بتمريره إلى ضحيتهم.

جونسون انتقد جوجل لرفضها مبدئيًا تصنيف الخلل كـ “يعمل كما هو متوقع”، مؤكداً أن الثغرة تشكل خطرًا كبيرًا. استناد البوابة المزيفة على sites.google.com ضلل المستخدمين نظراً لأن النطاق الموثوق به كان يخفي نوايا عدائية. ضعف في آلية الإبلاغ عن إساءة الاستخدام في مواقع جوجل زادت من تعقيد الأمور، مما أخر جهود الإزالة.

بعد تصاعد الضغط العام، تراجعت جوجل واعترفت بالمشكلة. جونسون أكد لاحقًا أن الشركة التقنية تخطط لإصلاح عيب OAuth. يسلط هذا الحدث الضوء على تقدم هجمات التصيد، مستغلًا المنصات الموقرة لتجاوز الدفاعات.

يناشد متخصصو الأمن اليقظة، داعين المستخدمين إلى استجواب المراسلات القانونية غير المتوقعة والتحقق جيداً من الروابط قبل إدخال بيانات الاعتماد. لم تصدر جوجل بعد بيانًا عامًا حول العيب أو جدول إصلاحه. يكشف هذا القضية عن الصراع الأوسع ضد التصيد الاحتيالي حيث يتزايد استخدام الخصوم للخدمات ذات السمعة الطيبة كأسلحة.