إعلان جوجل عن Willow، أحدث رقاقة حوسبة كمية لها، أطلق مجددًا المحادثات حول تشفير البيتكوين وما إذا قد يكون معرضًا للخطر. في 12 ديسمبر، شهد بث حيوي عبر X Spaces محبي BTC وهم يناقشون واقعية التهديد. اقترح بعض المشاركين أنه قبل عام 2030، قد نرى آلات بقدرة مليون كيوبت تمتلك القدرة على فك تشفير وتفكيك الأنظمة الحديثة اليوم.

ذعر الكم من جوجل يثير القلق: هل مستقبل البيتكوين في خطر؟

نُشر هذا المقال قبل أكثر من عام. قد لا تكون بعض المعلومات حديثة.

هل يمكن للبيتكوين النجاة من الثورة الكمية؟ بعضهم يعتقد أن الوقت ينفد

في وقت سابق من هذا الأسبوع، خاض بن سيجمان وفريد كروجر، مؤلفي “الكتاب الكبير عن البيتكوين”، في مناقشة عميقة عبر X Spaces حول الحوسبة الكمية وتأثيرها المحتمل على تشفير البيتكوين. انضم للمحادثة أيضًا إيان سميث من quantumevm.com مقدمًا خبرته. تناول الفريق الاحتمال النظري لنجاح الحواسيب الكمومية في كسر التشفير الإهليلجي (ECC)، RSA، أو وظائف الهاش SHA256 الخاصة بالبيتكوين، مما أثار تساؤلات جذابة حول مستقبل أمن البلوكشين.

انغمس النقاش في الجانب التقني من البيتكوين، والأنماط المختلفة لعناوينها، مثل Pay-to-Public-Key (P2PK)، وكيف يمكن لجهاز حاسوب كمي أن يجتاز تشفير المنحنى الإهليلجي (ECC) أو SHA256 باستخدام خوارزميات Shor أو Grover. خمن بعض الأفراد أن هذه الآلات القوية ذات الكيوبتات قد تظهر في وقت قريب من 2027 أو قبل عام 2030. وبدا أن سيجمان وكروجر وسميث يتفقون، مقترحين أن المخاطر قد تلوح بوضوح عاجلاً وليس آجلاً. وعندما يتعلق الأمر بعناوين البيتكوين، أشاروا إلى أن أنواعًا معينة منها تكون ببساطة أكثر عرضة للخطر من غيرها.

تحتوي البيتكوين على مجموعة متنوعة من أنواع العناوين، من P2PK (Pay-to-Public-Key) إلى P2PKH (Pay-to-Public-Key-Hash)، P2SH (Pay-to-Script-Hash)، P2WPKH (Pay-to-Witness-Public-Key-Hash)، P2WSH (Pay-to-Witness-Script-Hash)، ونمط Taproot الأحدث (P2TR – Pay-to-Taproot). في حدث X Spaces، الذي أطلق عليه اسم “ماذا يمكن للبيتكوين أن يفعل حيال الهجمات الكمومية؟”، أشار المتحدثون إلى أن العناوين القديمة، خاصة تلك التي تعمل بصيغة P2PK، أكثر عرضة للمناورات الكمومية لأنها تعرض مفاتيحها العامة للجميع.

يمكن أن تمكن خوارزمية Shor الحواسيب الكمومية من عكس هندسة المفتاح الخاص من مفتاح عام، مما يعرض عناوين P2PK للخطر. على عكس الصيغ الحديثة، يفتقر P2PK إلى طبقات التشفير الإضافية التي تساعد في حماية المفاتيح العامة. على الرغم من أن الحوسبة الكمومية اليوم ليست متطورة بما يكفي لاستغلال هذه الثغرة، إلا أن التطورات المستقبلية قد تشكل مشكلة للصيغ الأقدم. تستفيد العناوين الأكثر حداثة مثل P2PKH، P2SH، وP2WSH من طبقات تجزئة إضافية، مما يعزز حمايتها ضد مثل هذه التهديدات. في وقت لاحق من ذلك اليوم، لجأ كروجر إلى X لمشاركة أهم اللحظات من النقاش مع متابعيه.

“قضيت ساعتين في الغوص في خطر الكم مع بن سيجمان. هذا حقيقي. تابع المساحة واتبع بنسيج X”، أكد كروجر. “سيكون هناك 1 مليون [كيوبت] حواسيب قبل عام 2030. من الممكن أن يتم كسر [ECDSA] في غضون 10-20 عامًا. هناك حلول – لكنها تشمل التفرع عن البيتكوين ونقل العملات إلى عناوين مقاومة للكم الغير مستخدمة. الجانب الإيجابي: نحن نتخلص من أو نلغي عناوين ساتوشي.”

لم يكن الجميع مقتنعين، حيث العديد منهم تجاهلوا الفكرة بأن التهديد كان وشيكًا. شارك مساهم في فوربس، أنسيل ليندنر، قائلاً، “كلا. غيرت IBM خريطة طريقها للبقاء عند 1000 كيوبت لسنوات عديدة للعمل على تصحيح الأخطاء. ادعاءات جوجل مشكوك فيها من حيث المنهجية. كتبت عن هذا اليوم”، وتابع ليندنر بمشاركة رابط لمقاله الأخير حول الموضوع. قفز مخترع Hashcash والرئيس التنفيذي لـBlockstream، آدم باك، في المحادثة، مستجيبًا لمنشور كروجر بالتشكيك. “سيكون هناك 1 مليون [كيوبت] حواسيب قبل عام 2030’ أشك كثيرا في ذلك بالمناسبة”، قال باك.

ساتوشي: ‘إذا جاء استعراض التشفير تدريجيًا، فيمكننا الانتقال إلى تشفير جديد بطريقة منظمة’

يمكننا أيضًا الرجوع إلى أفكار ساتوشي ناكاموتو حول المسألة، التي شاركها خلال مناقشة Bitcointalk عام 2010 بعنوان “التعامل مع تصادمات SHA-256.” في المحادثة، طرح شخص سؤالًا صريحًا: “أشار صديق لي من علماء الرياضيات إلى أن هناك عدد قليل من بروتوكولات التجزئة التي استمرت لأكثر من 10 سنوات أو أكثر. ما سيكون حلاً للبيتكوين إذا تم كسر SHA256 غدًا؟” ناكاموتو لم يتردد في تقديم إجابة.

“SHA-256 قوي جدًا”، قال مخترع البيتكوين في ذلك الوقت. “ليس مثل الخطوة التدريجية من MD5 إلى SHA1. يمكن أن يدوم لعقود عديدة ما لم يكن هناك اختراق هجوم ضخم. إذا تم كسر SHA-256 تمامًا، أعتقد أننا يمكن أن نتفق حول ما كانت سلسلة الكتل الصادقة قبل أن يبدأ المشاكل، نغلق ذلك ونستمر من هناك باستخدام وظيفة تجزئة جديدة.”

continued:

إذا جاء استعراض التشفير تدريجيًا، فيمكننا الانتقال إلى تجزئة جديدة بطريقة منظمة. سيُبرمج البرنامج لبدء استخدام تجزئة جديدة بعد عدد معين من الكتل. يجب على الجميع التحديث في ذلك الوقت. يمكن أن يحفظ البرنامج تجزئة جديدة لجميع الكتل القديمة للتأكد من أنكتلة مختلفة بالقديم نفس التجزئة لا يمكن استخدامها.

في ذلك الوقت، كانت مجموعة Bitcointalk تتأمل في السيناريو الغير مرجح لتصادمات الهاش التي تفسد حسابات المستخدمين، بينما تأمل آخرون الترقيات المستقبلية الممكنة، مثل التحول إلى معيار SHA-3. أشار أحدهم إلى صداع بناء بروتوكول جديد تمامًا من الصفر، لكن بعض المتحمسين دفعوا نحو خطة انتقال ذكية يمكن أن تمهد الطريق لقواعد جديدة في الكتل المستقبلية، مما أثار المحادثة في العام التالي دون ساتوشي.

‘شادو أوف هاربريجر’ والعصابة أقروا بالتهديدات البعيدة من الحوسبة الكمومية، لكنهم كانوا جميعًا يؤيدون اتخاذ خطوات استباقية. هذه المحادثة القديمة عرضت تصميم البيتكوين الدائم في وقته واستعداد المجتمع للتطور ضد المفاجآت التقنية، مع بقاء البروتوكول قويًا ضد مخاطر الكريبتو الحديثة. تقدم سريعًا أكثر من عقد من الزمن، ويعتقد الكثيرون بأنه يجب اتخاذ الإجراءات الآن لحماية BTC من الهجمات الكمومية.

باليهابتييا يصف ‘الساعة التسديدبة بين 2-5 سنوات’

خلال الحدث عبر X Spaces مع سيجمان، كروجر، وسميث، كان نقطة قلق رئيسية هي قضايا الڜفرة المحتملة لعناوين ساتوشي ناكاموتو القديمة للتعرض لهجمات محتملة. يُعتقد أن ثروة ناكاموتو التي لم تُنفق من BTC تتراوح بين 750,000 و1.2 مليون قطعة نقدية. إذا تم الوصول إلى هذه الكنز من قبل الأشخاص الخطأ، فسيكون التأثير على مجتمع البيتكوين كارثيًا. وقد لفتت المناقشة أيضًا انتباه الرأسمالي الاستثماري ورائد الأعمال شماث باليهابتييا، الذي تكهن أن الحواسيب الكمومية قد تحقق القدرة على كسر تشفير البيتكوين في غضون 2-5 سنوات فقط.

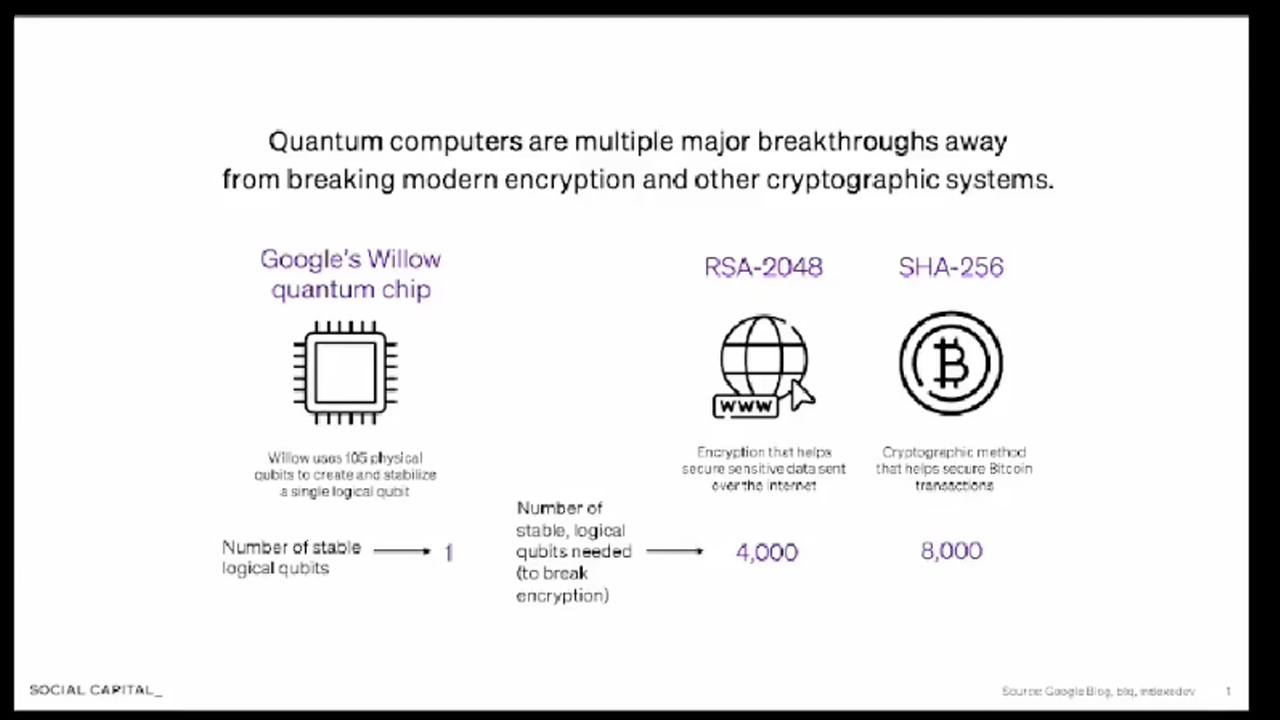

قال باليهابتييا إنه رأى منشور X لسوندار بيتشاي عن Willow، رقاقة جوجل الجديدة المتقدمة في الحوسبة الكمومية. “رأيته في خلاصتي، وإني انتهيت من تفويت اجتماعي التالي لأنني كان علی أن أكتشف كم سيستغرق الأمر مننا لـ كسر معايير التشفير التي نستخدمها للبيتكوين”، قال باليهابتييا معلقًا. “إليكم الجواب، لأنني كنت مضطربًا جدًا بشأن هذ الفكرة، لذا إذا فكرتم في Willow ككيوبت منطقي مستقر مكافئ في رقاقة، فنحن بحاجة إلى حوالي 4,000 لكسر RSA-2048 ونحتاج نحو 8,000 لكسر SHA256 الذي يشكل الهيكل التشفيري الأساسي للبيتكوين.”

وصف باليهابتييا الجدول الزمني كـ “ساعة تسديدية بين 2-5 سنوات”، مع الاعتراف بأن الحوسبة الكمومية لا تزال تواجه تحديات كبيرة تحتاج إلى أن تُعالج. السؤال هو: هل المطورون يلعبون لعبة الانتظار، مستجيبين حتى تتحسن التقنية لبناء مقاومة للكم، أم أنهم سيسارعون لإصلاح الأمور بعد الهجوم؟ النقاش الكبير هو ما إذا كان بإمكان البيتكوين أن يقف أمام القفزات في الحوسبة الكمومية، مشيرًا إلى الرقص المستمر والمتغير بين براعة التقنية وفن حماية الشيفرة.

بينما يتنبأ البعض بقفزات كمية بحلول عام 2030، يشكك البعض الآخر في أننا سنشهد مثل هذه الخطوات السريعة. هناك شيء واحد مؤكد: مستقبل البيتكوين قد يعتمد على اتخاذ الإجراءات، مثل التحرك نحو بروتوكولات مقاومة للكم. إذا أصبح هذا التحول ضروريًا، فقد يهز حوكمة البلوكشين وأمنه، مما يجبر المجتمع على موازنة ثمن الأفكار الجديدة مع الحفاظ على الثقة واللامركزية.

مع إثارة رقاقة Willow من جوجل لهذا الاهتمام، يتحول الحديث إلى أهمية البقاء يقظين في أمن البلوكشين. لازالت حكمة ساتوشي ناكاموتو المبكرة حول تعديل البيتكوين لمواجهة مخاطر الكريبتو المحتملة تتردد، موضحةً التكيف الداخلي للبروتوكول. والآن، الخطر الذي يهدد العناوين القديمة للبيتكوين والأموال التي لم تُلمس يثير مسائل أكبر حول حماية الثروة الرقمية.

سواء أصبحت الحوسبة الكمومية بعبعًا حقيقيًا في هذا العقد أم لا، فإن الاستعداد لها قد يساعد في ترسيخ دور البيتكوين كأساس لا يتزعزع للتمويل اللامركزي. وبعد بيان باك في X في سلسلة كروجر، شارك مخترع Hashcash أيضًا نفس الرد لحساب X اوتيزم كابيتال، الذي شارك فيديو باليهابتييا. “لا يمكنك زيادة الكيوبتات المتشابكة بواسطة توصيل الكثير من رقائق 105 كيوبت”، رد باك. “لن نقترب حتى من حواسيب مليون كيوبت هذا العقد أو ربما في العقد التالي أيضًا.”